Es gibt diesen Moment, den viele kennen: n8n läuft sauber im eigenen Netzwerk (eine exakte Step-by-Step Anleitung zur Einrichtung von n8n via Docker findet ihr übrigens hier). Die ersten Workflows klicken, Webhooks funktionieren lokal – und dann kommt der Wunsch nach außen. Zugriff von unterwegs. Verlässliche URLs für Stripe, GitHub oder Telegram. Aber bitte ohne Portfreigaben, ohne Bastellösungen und ohne das ungute Gefühl, das eigene NAS nackt ins Internet zu stellen.

Genau hier kommt Cloudflare Tunnel ins Spiel. Kein Zauber, kein Marketingversprechen sondern eine nüchterne, erstaunlich elegante Lösung.

Um diese Anleitung verständlicher zu machen, begleiten dich drei Personen:

Die typischen Büro-Charaktere: Die kompetente IT-Kollegin, der selbsternannte Experte und der ehrliche Anfänger. Diese drei Perspektiven helfen dir, typische Stolperfallen zu erkennen und n8n wirklich zu verstehen.

Tanja ist die IT-Expertin. Sie weiß, wie n8n funktioniert, erklärt geduldig und strukturiert – und lässt sich von schlechten Ratschlägen nicht aus der Ruhe bringen. Wenn du eine Frage hast, hat Tanja die Antwort.

Bernd ist der selbsternannte „Experte“, der alles besser weiß und meistens falsch liegt. Seine Abkürzungen und sein Halbwissen führen regelmäßig zu Problemen. Er steht für alle gefährlichen Mythen und schlechten Praktiken, die du vermeiden solltest.

Ulf ist der Lernende, genau wie du. Er stellt die Fragen, die dir im Kopf herumschwirren, und braucht manchmal einen Vergleich aus dem Alltag, um IT zu verstehen. Wenn Ulf etwas nicht versteht, ist das völlig in Ordnung dafür ist Tanja da.

„Und… Action!“

Ulf lehnt sich zurück und verschränkt die Arme: „Moment mal. Ich hab n8n jetzt auf meinem NAS laufen, das Ding macht seine Workflows warum soll ich mir jetzt Stress mit irgendwelchen Tunneln machen? Kann ich nicht einfach einen Port aufmachen und gut is?“

Bernd nickt selbstgefällig: „Genau! Port 5678 nach außen freigeben, fertig. Hab ich früher mit meinem alten Webserver auch so gemacht. Hat… na ja, meistens funktioniert.“

Tanja schaut skeptisch. „Bis deine IP-Adresse auf einer Bot-Liste landete und du jede Minute Login-Versuche aus Kasachstan hattest, oder?“

Bernd zuckt mit den Schultern: „War halt lebhaft.“

Tanja seufzt: „Eine Portfreigabe ist wie eine offene Tür in deinem Haus mit einem Schild dran: ‚Bitte klopfen, bevor ihr einbrecht.‘ Cloudflare Tunnel macht etwas Eleganteres: Der Tunnel baut eine Verbindung von innen nach außen auf. Niemand kann bei dir anklopfen, weil die Tür von außen gar nicht existiert.“

Ulf runzelt die Stirn: „Das klingt wie Fußballtaktik. Wir verteidigen nicht, wir haben einfach keinen Strafraum?“

Tanja: „Ziemlich genau. Und Cloudflare steht als Torwart vor dem Tunnel – und lässt nur durch, was durchkommen soll.“

1 Warum Cloudflare?

Cloudflare ist eigentlich dafür bekannt, dass es vor Websites sitzt und böswilligen Traffic abfängt, bevor er überhaupt ankommt. Ein Reverse Proxy gewissermaßen eine Art Türsteher, der entscheidet, wer rein darf und wer draußen bleiben muss.

Der Cloudflare Tunnel macht etwas Ähnliches, nur umgekehrt: Statt dass dein Server auf eingehende Verbindungen wartet (und dafür einen Port öffnen muss), baut der Tunnel eine verschlüsselte Verbindung von innen nach außen auf. Cloudflare sitzt dann vor dieser Verbindung und leitet nur durch, was durchkommen soll.

Das hat vier entscheidende Vorteile:

- Keine offenen Ports: Deine Firewall bleibt zu. Niemand kann deine NAS direkt scannen oder angreifen.

- Automatisches HTTPS: Cloudflare kümmert sich um SSL-Zertifikate. Du musst nichts erneuern, nichts konfigurieren.

- Schutz vor Bots & DDoS: Cloudflare filtert Millionen von Anfragen pro Sekunde. Deine NAS bekommt nur legitimen Traffic zu sehen.

- Login-Schutz per E-Mail / MFA: Du kannst vor n8n eine zusätzliche Authentifizierungsschicht setzen – ohne dass n8n selbst davon weiß.

- Stabile Webhook-URLs: Externe Dienste wie Stripe oder Telegram brauchen URLs, die sich nicht ändern und immer erreichbar sind. Cloudflare liefert das.

Ulf: „Klingt zu gut, um wahr zu sein. Was ist der Haken?“

Tanja: „Der Haken ist, dass du eine eigene Domain brauchst. Die muss nicht teuer sein oft reichen 10 Euro im Jahr, aber ohne Domain geht’s nicht. Cloudflare muss wissen, welche Adresse es für dich verwalten soll.“

Bernd grinst: „Ich hab mal eine Domain gekauft. bernd-ist-der-beste.de. Leider hat sie niemand besucht.“

Tanja murmelt: „Überraschung“.

2 Überblick: Die Einrichtung in vier Schritten

- Cloudflare-Konto & Domain einrichten

- Cloudflare Tunnel als Docker-Container auf Diskstation einrichten

- n8n-Container auf die neue URL vorbereiten

- Zugriff über Cloudflare Zero Trust absichern

Wir gehen bewusst Schritt für Schritt klickbar, nachvollziehbar, ohne Vorwissen vorauszusetzen.

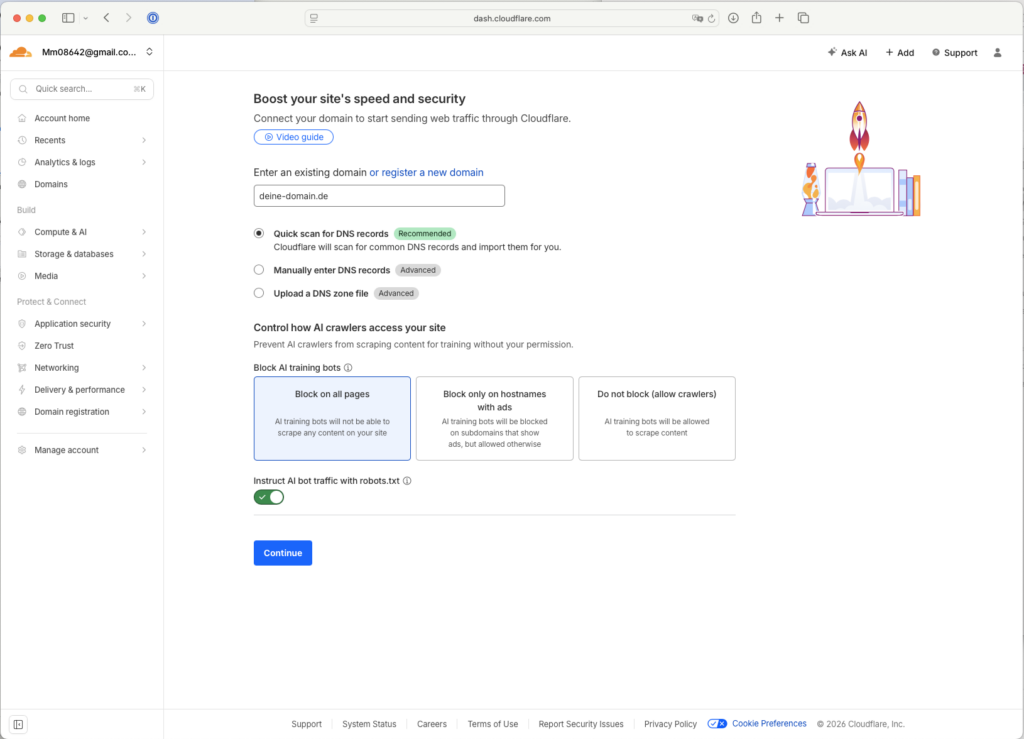

2.1 Schritt: Cloudflare-Konto & Domain einrichten

Registrierung & Domain hinzufügen

Geh auf Cloudflare.com und erstelle einen Account, falls du noch keinen hast. Nach dem Login bzw. Registrierung klickst du auf Domains -> Onboard a domain -> Enter an existing domain und gibst deine Domain ein also etwa deine-domain.de.

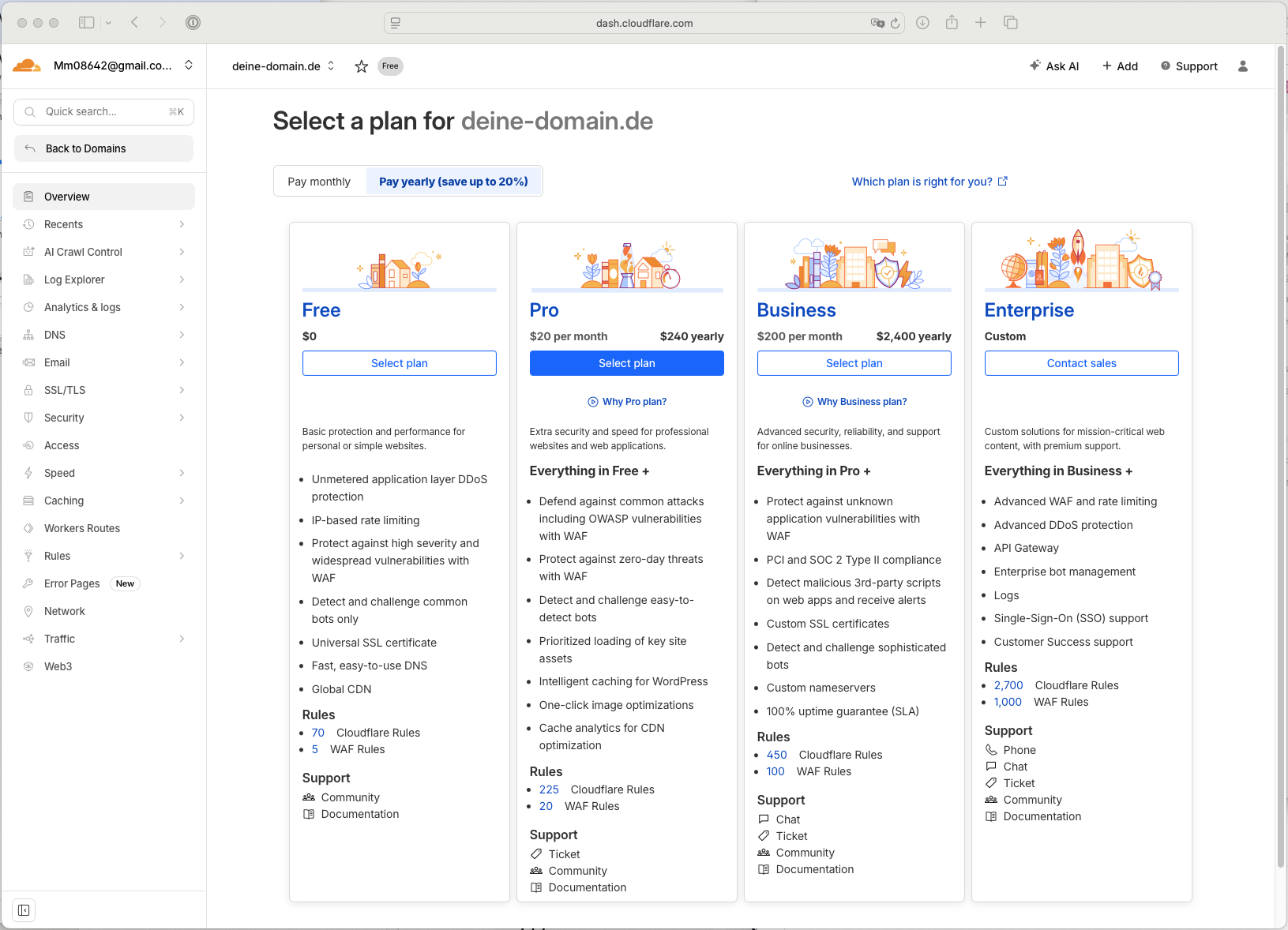

Cloudflare bietet dir dann verschiedene Pläne an. Wähle den Free Plan aus, der reicht vollkommen aus.

Tanja nickt. „Gute Frage. Im Moment noch gar nichts. Du sagst Cloudflare nur: ‚Hey, ich hab diese Domain, kannst du sie für mich verwalten?‘ Aber die Kontrolle bekommst du erst, wenn du die Nameserver änderst. Das kommt jetzt.“

Nameserver ändern

Jetzt kommt der entscheidende Schritt: Cloudflare muss die Kontrolle über deine Domain übernehmen. Dafür musst du die Nameserver ändern.

Was sind Nameserver? Stell dir vor, das Internet ist eine riesige Stadt, und deine Domain ist eine Adresse. Nameserver sind das Telefonbuch sie entscheiden, welche IP-Adresse hinter einer Domain steckt. Wenn jemand deine-domain.deaufruft, fragt sein Browser die Nameserver: „Wo finde ich die?“

Cloudflare zeigt dir auf der Seite „Change your nameservers“ oder unter Configure DNS -> DNS -> Records -> Cloudfare Nameservers zwei Adressen an, etwa (der Name vor dem ersten Punkt kann anders sein):

aurora.ns.cloudflare.comben.ns.cloudflare.com

Diese beiden Nameserver musst du bei deinem Domain-Hoster eintragen. Wo genau das ist, hängt vom Anbieter ab. Schau unter Domainverwaltung -> DNS -> NS-Record oder unter Manage Domain -> Tools -> Nameserver. Trage dort die beiden Cloudflare-Nameserver ein und lösche die alten.

Ulf: „Warte mal. Ich lösche die alten? Was passiert denn dann mit meiner Website?“

Tanja: „Kurzzeitig kann es sein, dass deine Domain nicht erreichbar ist. Das nennt sich DNS-Propagierung, die neuen Nameserver müssen sich erstmal im Internet verbreiten. Dauert meistens ein paar Minuten, kann aber bis zu 24 Stunden dauern.“

Bernd grinst: „Bei mir hat’s drei Tage gedauert. Aber ich hab auch vergessen, auf ‚Speichern‘ zu klicken.“

Die Änderung kann bis zu 24 Stunden dauern meistens geht’s schneller. Auf der Cloudflare-Plattform siehst du unter Overview -> Check Nameservers, ob die Umstellung abgeschlossen ist.

E-Mail-Verifizierung

Irgendwann in diesem Prozess, oft während du auf die Nameserver-Prüfung wartest, wirst du von Cloudfare aufgefordert, deine E-Mail-Adresse zu bestätigen. Klick einfach den Link in der Mail, die du bekommst. Ohne diese Verifizierung geht es nicht weiter. Danach kannst Du ersten Tunnel anlegen.

Ulf genervt: „Warum schicken die mir jetzt eine Mail?“

Tanja: „Weil sie sicherstellen wollen, dass du nicht irgendeine Domain registrierst, die dir nicht gehört. Wenn jemand google.de bei Cloudflare anmelden könnte, ohne Besitzer zu sein, hätten wir ein Problem.“

Bernd nickt: „Hab ich auch mal versucht. Hat nicht geklappt.“

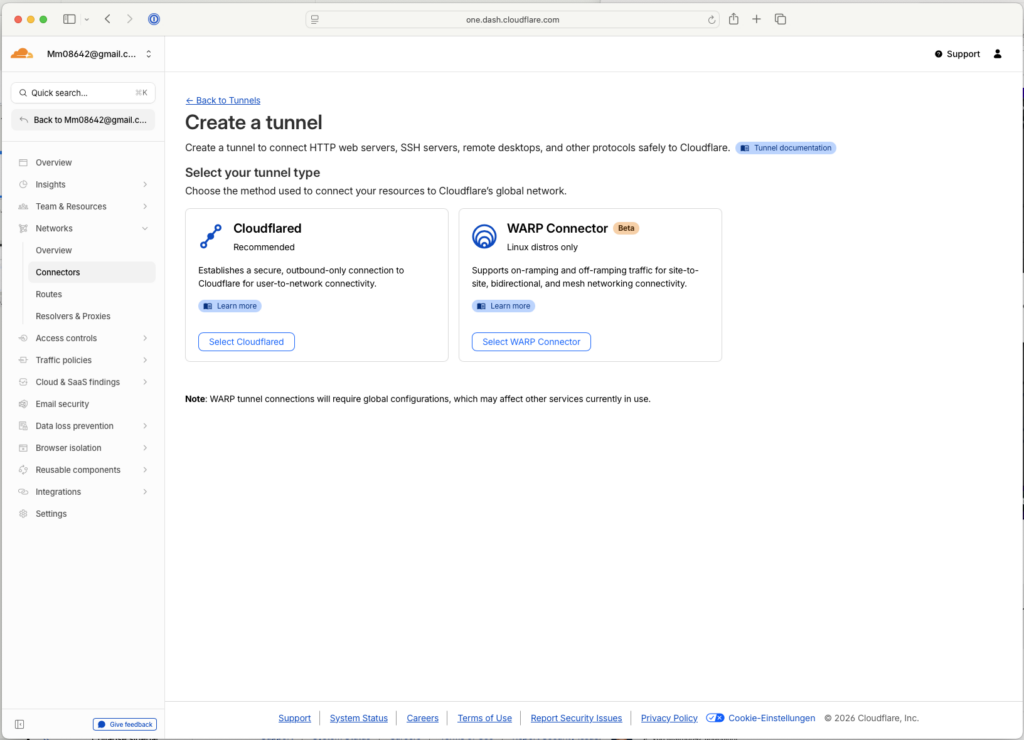

Ersten Tunnel anlegen

Sobald die Domain eingerichtet ist, kannst du den ersten Tunnel anlegen. Geh auf Account Home -> Zero Trust (nicht im Menü sondern rechts auf der Seite) -> Networks -> Add Tunnels -> Create a tunnel (Alternativ: Zero Trust -> Networks -> Connectors -> Tunnels).

Wähle Select Cloudflared als Tunnel-Typ, gib einen frei wählbaren Namen ein (z. B. n8n-tunnel).

Auf der nächsten Seite zeigt Cloudflare dir ein langes Token. Den brauchst du gleich, kopiere diesen. Du bekommst es später nicht mehr zu sehen.

Ulf skeptisch: „Wie lang ist das Ding?“

Tanja: „Lang! Sieht aus wie eine Passwort-Explosion. Aber genau das macht ihn sicher. Kopier ihn in eine Textdatei, du brauchst ihn im nächsten Schritt.“

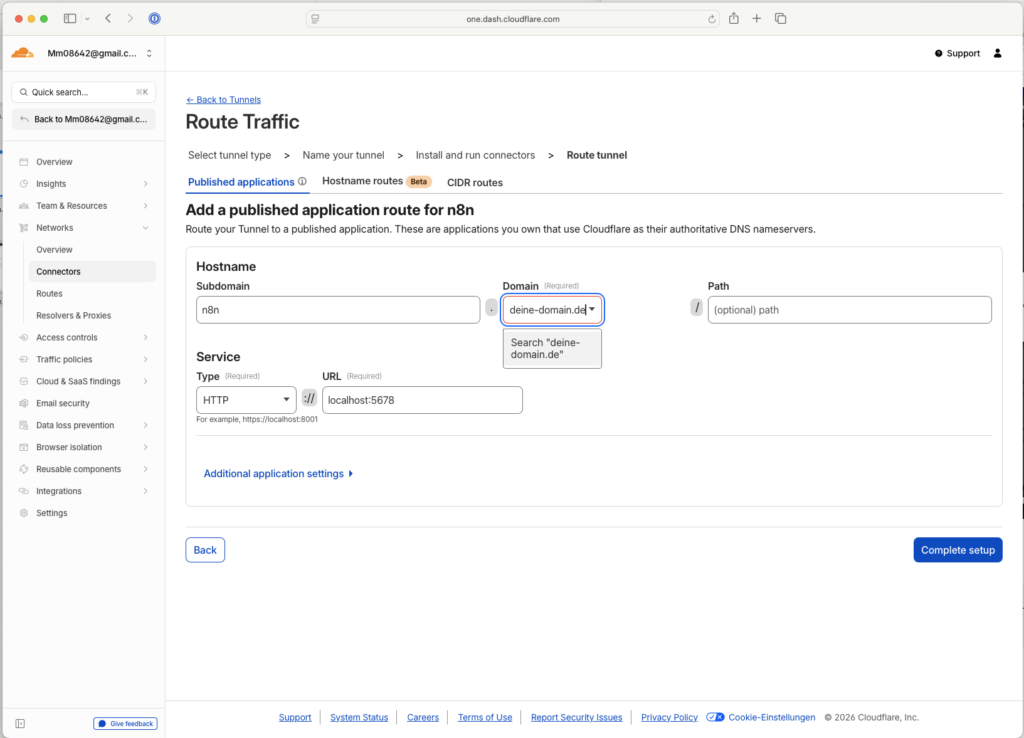

Klicke auf Next und fülle folgende Felder aus:

- Subdomain:

n8n(frei wählbar) - Domain: Wähle deine Domain aus der Liste

- Type:

HTTP - URL:

localhost:5678(das ist der lokale Port von n8n auf deiner DiskStation)

Ulf: „Was ist denn jetzt eine Subdomain?“

Tanja: „Eine Subdomain ist wie ein Zimmer in deinem Haus. Deine Domain ist das Haus deine-domain.de. Die Subdomain ist ein bestimmter Raum darin n8n.deine-domain.de. Das gibt dir die Möglichkeit, für n8n eine eigene Adresse zu haben, ohne dass du gleich eine neue Domain kaufen musst.“

Bernd nickt weise: „Ich hab mal admin.bernd-ist-der-beste.de angelegt. Dann hab ich das Passwort vergessen.“

Eine Subdomain ist sinnvoll, weil sie einen klar abgegrenzten technischen Zugriffspunkt schafft, über den du Sicherheit, Zugriffsregeln und Webhooks unabhängig von der Hauptdomain steuern kannst ohne andere Dienste oder Inhalte deiner Domain zu beeinflussen.

Klicke auf Save tunnel. Fertig. Der Tunnel ist angelegt, allerdings noch nicht aktiv, weil der Cloudflared-Container auf deiner Diskstation noch fehlt. Den richten wir jetzt ein.

2.2 Schritt: Cloudflare Tunnel als Docker-Container auf Diskstation einrichten

Ulf: „Okay. Jetzt wird’s ernst. Wir basteln am NAS rum.“

Tanja: „Richtig, aber keine Panik. Wir laden nur einen Container herunter und starten ihn. Das ist weniger kompliziert, als es klingt.“

Bernd grinst: „Ich hab mal einen Container gestartet. Der hat dann alle anderen Container gekillt.“

Tanja: „Weil du vergessen hast, das Netzwerk richtig zu setzen. Deshalb machen wir’s jetzt Schritt für Schritt.“

Container herunterladen & starten

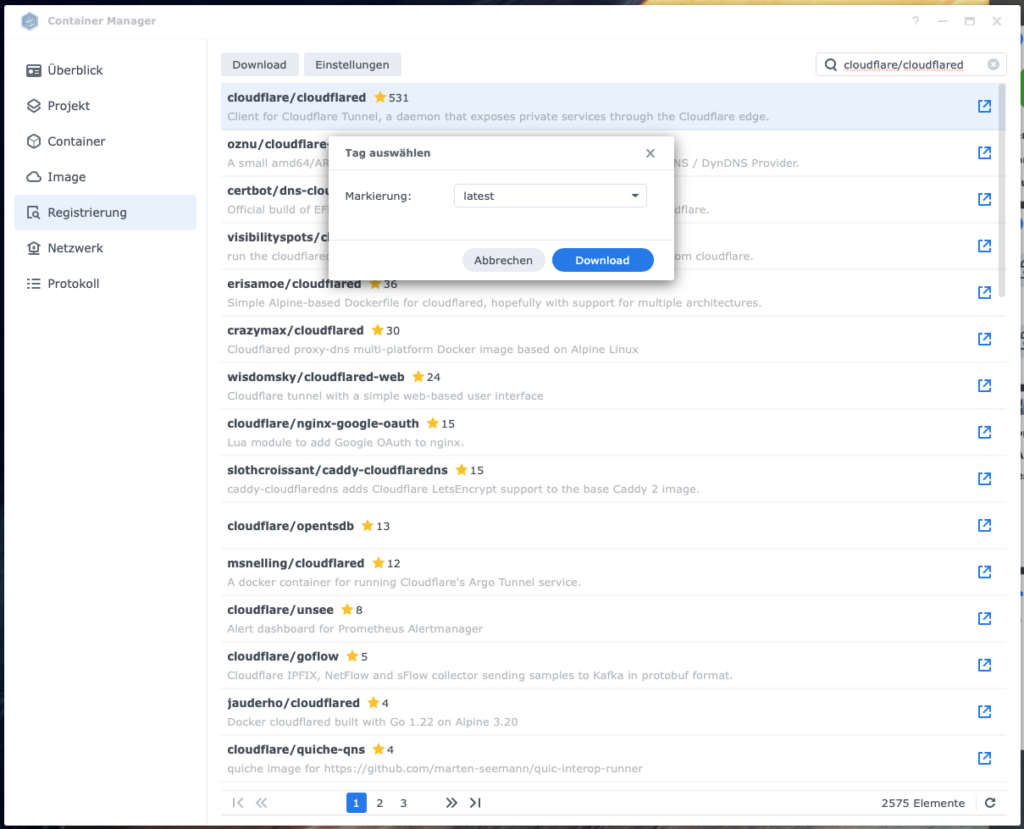

Öffne den Container Manager auf deiner Synology und gehe zu Registrierung.

- Container Manager → Registrierung

- Image suchen:

cloudflare/cloudflared - Tag:

latestherunterladen

Ulf: „Was ist denn ein Image?“

Tanja: „Ein Image ist wie ein Bauplan. Der Container ist das fertige Haus, das nach diesem Bauplan gebaut wird. Du lädst den Bauplan herunter, und im nächsten Schritt baust du das Haus.“

Container erstellen

Sobald das Image heruntergeladen ist, klickst du es an und wählst Ausführen. Jetzt kommt der Assistent, der dich durch die Einrichtung führt.

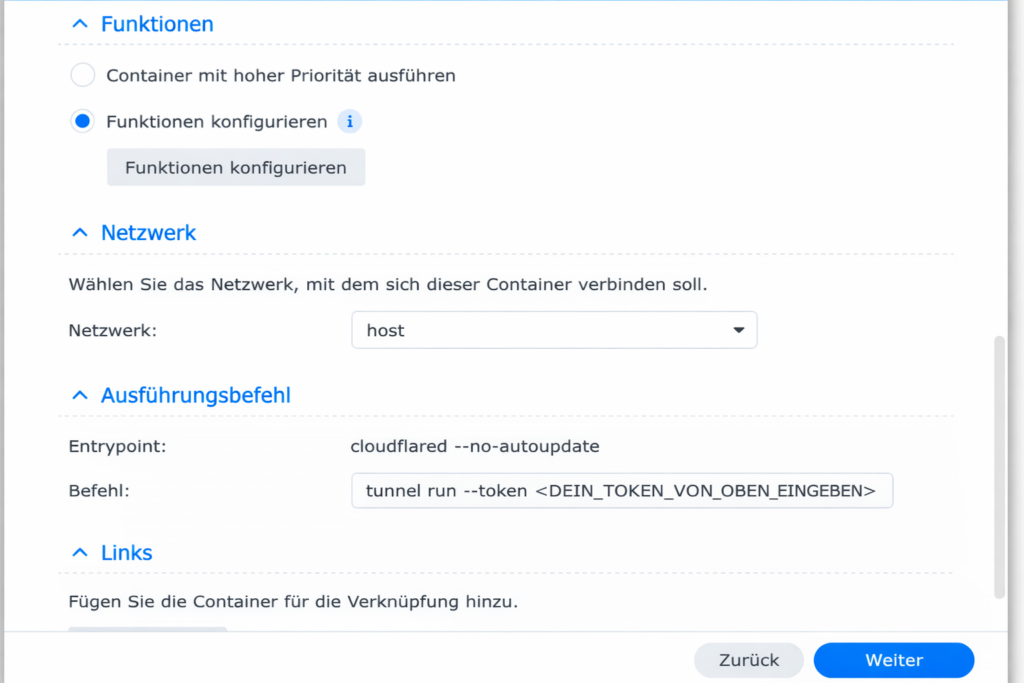

Wichtig: Folgende Einstellungen sind entscheidend:

- Automatischen Neustart aktivieren: Setzt du ein Häkchen. Damit startet der Container automatisch neu, falls dein NAS mal neu startet.

- Netzwerk: Wähle host (nicht bridge!). Das ist wichtig, damit der Container auf

localhost:5678zugreifen kann – also auf deinen n8n-Container.

Ulf: „Warum host?“

Tanja: „Weil der Cloudflare-Container mit deinem n8n-Container sprechen muss. Wenn du bridge wählst, sieht der Cloudflare-Container localhost:5678 nicht weil localhost dann nur den Container selbst meint, nicht dein NAS. Mit hostteilen sich alle Container das gleiche Netzwerk.“

Bernd nickt: „Hab ich auch mal falsch gemacht. Der Container hat dann mit sich selbst geredet.“

Jetzt kommt der entscheidende Schritt: der Ausführungsbefehl.

- Ausführungsbefehl setzen:

tunnel run --token <DEIN_TOKEN_VON_OBEN_EINGEBEN>

Ersetze <DEIN_TOKEN_VON_OBEN> mit dem langen Token, das du vorhin aus Cloudflare kopiert hast.

Ulf: „Moment, ich soll jetzt diesen ellenlangen Code da reinpasten? Ohne Leerzeichen? Ohne dass ich mich vertippe?“

Tanja: „Genau, deshalb: Kopieren, nicht abtippen. Ein einziger falscher Buchstabe, und der Container startet zwar, verbindet sich aber nicht mit Cloudflare.“

Klicke auf Weiter und dann auf Fertig. Der Container startet. Wenn alles geklappt hat, sollte er unter Container mit grünem Status laufen.

Der Moment der Wahrheit

Jetzt der Moment der Wahrheit: Öffne einen Browser und gib https://n8n.deine-domain.de ein. Du solltest die n8n-Anmeldeseite sehen über HTTPS, ohne dass du irgendwelche Zertifikate installiert hast.

Ulf starrt auf den Bildschirm: „Das… das hat einfach funktioniert?“

Tanja lächelnd: „Willkommen in der Welt der Cloudflare-Magie“.

Falls nicht, prüfe:

- Läuft der n8n-Container?

- Läuft der Cloudflared-Container?

- Steht im Tunnel die richtige URL (

localhost:5678)? - Ist das Token korrekt eingegeben (ohne Leerzeichen am Anfang/Ende)?

Bernd kratzt sich am Kopf: „Bei mir stand da ‚Bad Gateway‘. Ich hab dann einfach alles gelöscht und neu angefangen.“

Tanja: „Das war vermutlich das Token. Einmal Leerzeichen zu viel, und Cloudflare versteht nur Bahnhof.“

2.3 Schritt: n8n-Container auf die neue URL vorbereiten

Bis hierhin funktioniert n8n zwar, aber es weiß noch nicht, dass es jetzt über eine neue URL erreichbar ist. Das mag nach einem Detailproblem klingen, ist aber entscheidend: Webhooks also Benachrichtigungen von externen Diensten wie Stripe, Telegram oder GitHub brauchen eine Rückmelde-Adresse. Wenn n8n denkt, es läuft unter http://localhost:5678, schickt es diese falsche Adresse an externe Dienste. Die können dann nicht zurückrufen.

Ulf: „Moment, was sind Webhooks noch mal?“

Tanja: „Stell dir vor, du bestellst eine Pizza, Du gibst dem Lieferdienst deine Adresse, damit er weiß, wo er klingeln soll. Ein Webhook ist genau das n8n gibt einem externen Dienst eine Adresse, an die dieser eine Nachricht schicken kann, wenn etwas passiert. Zum Beispiel: ‚Hey n8n, jemand hat gerade bezahlt, mach was mit dieser Info.'“

Bernd nickt: „Ich hab mal einen Webhook eingerichtet. Der hat dann an localhost gesendet. Hat nicht funktioniert.“

Tanja murmelt: „Überraschung“.

Du musst n8n also mitteilen: „Du bist jetzt unter https://n8n.deine-domain.de erreichbar.“

Wie du das machst, hängt davon ab, wie du n8n ursprünglich eingerichtet hast. Zwei Varianten:

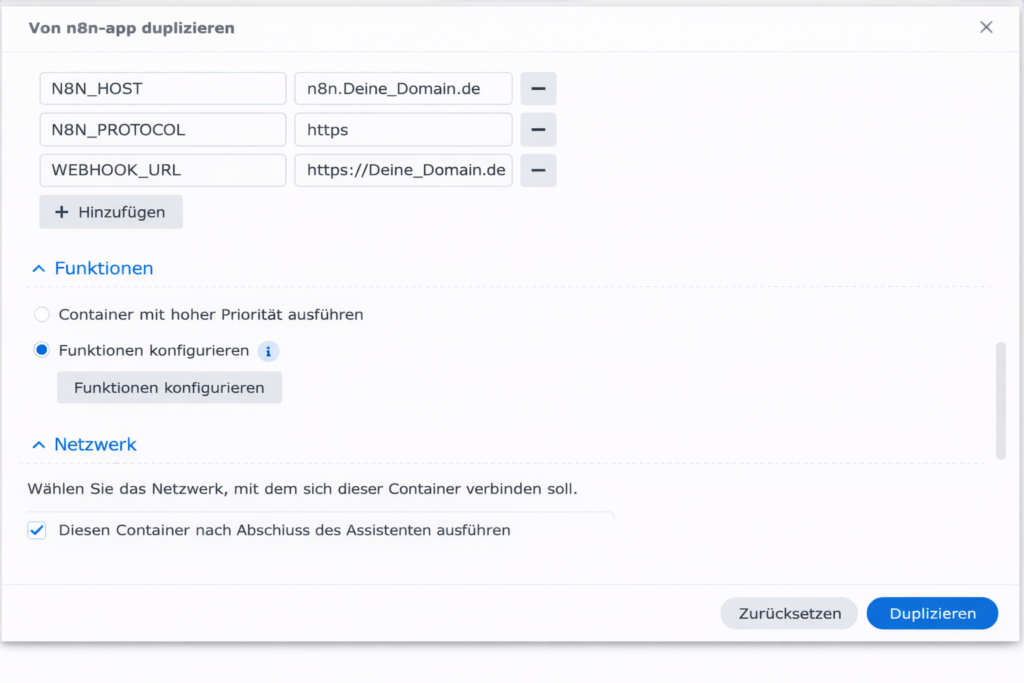

Variante A: Container manuell erstellt (über Container Manager)

Wenn du den n8n-Container manuell über den Container Manager angelegt hast (nicht per Docker Compose), musst du die Umgebungsvariablen anpassen. Leider lässt Synology keine nachträgliche Bearbeitung von Containern zu – du musst den Container duplizieren.

- Gehe zu Container, wähle deinen n8n-Container aus und klicke auf Aktion → Stopp.

- Klicke dann auf Aktion → Duplizieren.

- Im neuen Container-Assistenten ergänze unter Umgebung folgende Variablen:

- N8N_HOST:

n8n.Deine_Domain.de - N8N_PROTOCOL:

https - WEBHOOK_URL:

https://n8n.Deine_Domain.de/

https?“

Tanja: „Weil Cloudflare das HTTPS-Zertifikat übernimmt. Dein n8n selbst spricht zwar nur HTTP, aber nach außen – für die Welt – ist es HTTPS. Deshalb muss n8n wissen: ‚Hey, wenn du Webhooks registrierst, sag den Diensten, dass siehttps://verwenden sollen, nichthttp://.'“ - N8N_HOST:

- Falls vorhanden:

N8N_SECURE_COOKIE=true-> entfernen, da HTTPS jetzt extern kommt

Da du jetzt ein echtes HTTPS-Zertifikat von Cloudflare hast, kannst du die ZeileN8N_SECURE_COOKIE=truestehen lassen (falls vorhanden) – oder sie setzen, falls sie noch fehlt. Das sorgt dafür, dass Cookies nur über verschlüsselte Verbindungen gesendet werden.

- Starte den neuen Container.

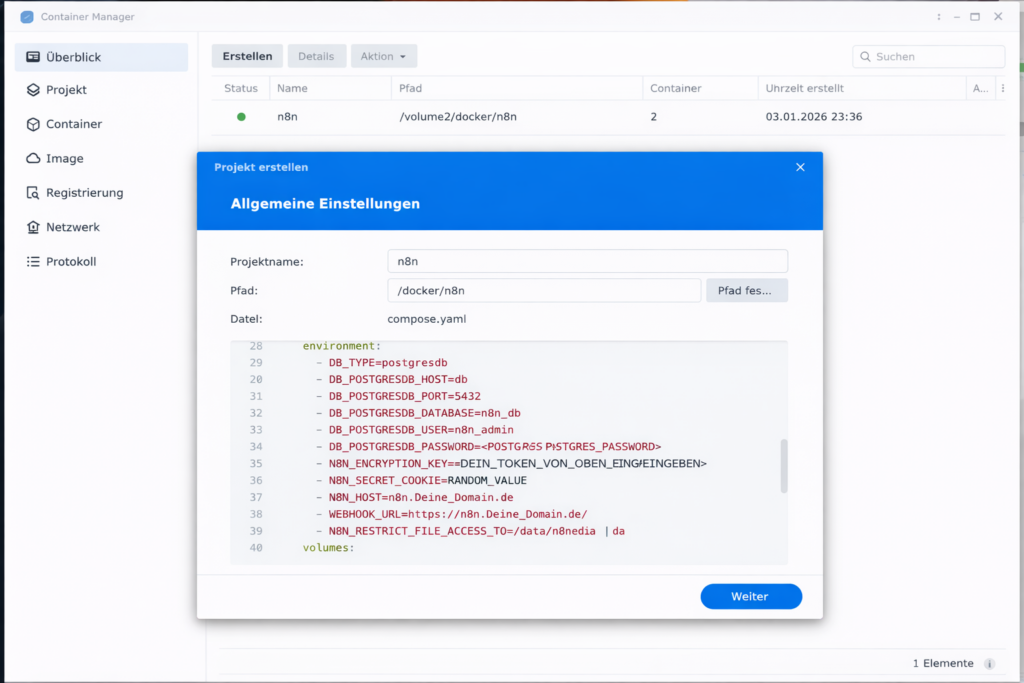

Variante B: n8n über Docker Compose (Projekt)

Wenn du n8n per Docker Compose eingerichtet hast (eine detaillierte Beschreibung findest Du unter https://www.foundic.org/n8n-selbst-hosten-synology-nas-docker-installation/), ist die Anpassung eleganter:

- Stoppe das Projekt im Container Manager.

- Wenn du den gleichen Projektnamen verwenden willst, lösche das alte Projekt.

- Erstelle ein neues Projekt und wähle den gleichen Ordner-Pfad. Synology lädt automatisch die vorhandene

compose.yaml. - Ergänze in der

compose.yamlunterservices → n8n → environmentfolgende drei Zeilen (nachN8N_SECURE_COOKIE) - Sowie ändere

N8N_SECURE_COOKIEauftrue, da HTTPS jetzt extern kommt

environment:

- DB_TYPE=postgresdb

- DB_POSTGRESDB_HOST=db

- DB_POSTGRESDB_PORT=5432

- DB_POSTGRESDB_DATABASE=n8n_db

- DB_POSTGRESDB_USER=n8n_admin

- DB_POSTGRESDB_PASSWORD=<POSTGRES_PASSWORD>

- N8N_ENCRYPTION_KEY=<DEIN_ENCRYPTION_KEY>

. # --- NEUE VARIABLEN auf true ändern ---

- N8N_SECURE_COOKIE=true

# --- NEUE VARIABLEN FÜR CLOUDFLARE ---

- N8N_HOST=n8n.Deine_Domain.de

- N8N_PROTOCOL=https

- WEBHOOK_URL=https://n8n.Deine_Domain.de/

Ulf: „Warum ist das jetzt eleganter?“

Tanja: „Weil du die Datei einfach bearbeitest, statt den ganzen Container zu duplizieren. Du änderst drei Zeilen, speicherst, fertig. Kein Klickmarathon.“

Jetzt sollte alles wie gewünscht laufen. n8n ist über das Internet erreichbar, kennt seine eigene URL und kann Webhooks korrekt registrieren.

2.4 Schritt: Zugriff über Cloudflare Zero Trust absichern

Ulf: „Moment mal“, sagt Ulf. „Jetzt ist mein n8n öffentlich im Internet? Kann da jetzt jeder drauf?“

Tanja: „Genau. Jeder, der die URL kennt, kann theoretisch auf die Anmeldeseite zugreifen. n8n selbst hat zwar eine Benutzeranmeldung, aber es gibt keinen Schutz davor, dass jemand hundert Passwörter pro Minute ausprobiert oder nach Schwachstellen sucht.“

Bernd nickt weise: „Hab ich auch mal erlebt. Irgendwann kamen die Login-Versuche schneller, als ich ‚Stopp‘ sagen konnte.“

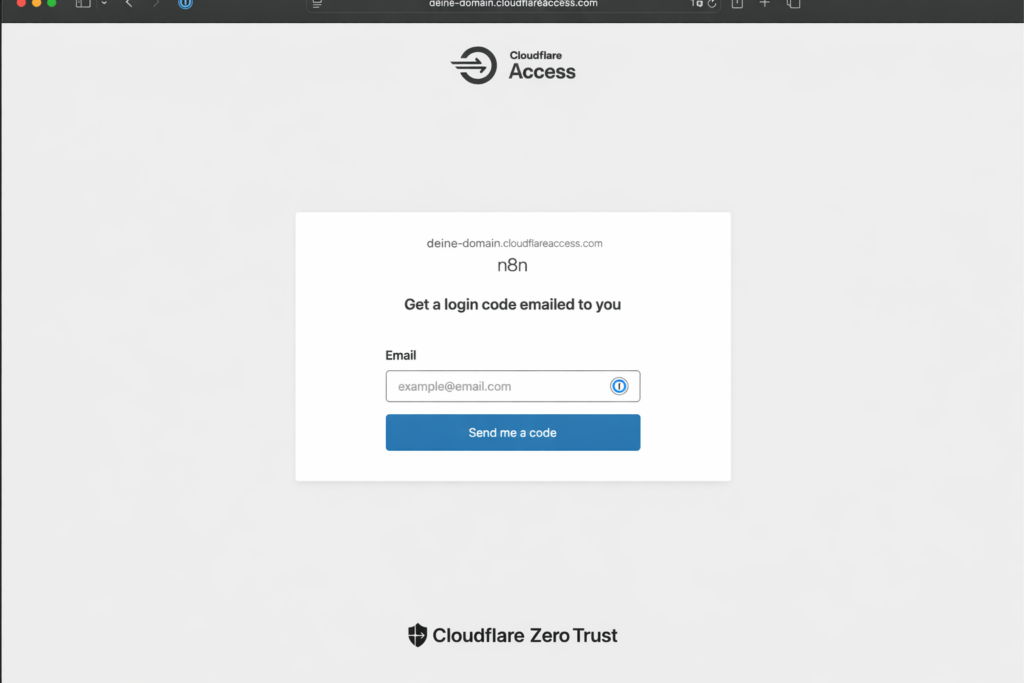

Cloudflare bietet eine elegante Lösung: Access Control. Das ist eine zusätzliche Authentifizierungsschicht vorn8n. Wenn jemand https://n8n.deine-domain.de aufruft, prüft Cloudflare erst, ob die E-Mail-Adresse erlaubt ist – und schickt dann einen 6-stelligen Code per Mail. Erst mit dem richtigen Code kommt man überhaupt zur n8n-Anmeldeseite.

Tanja: „Das ist wie ein Vorzimmer. Bevor du ins Büro kommst, musst du dich erst bei der Empfangsdame ausweisen.“

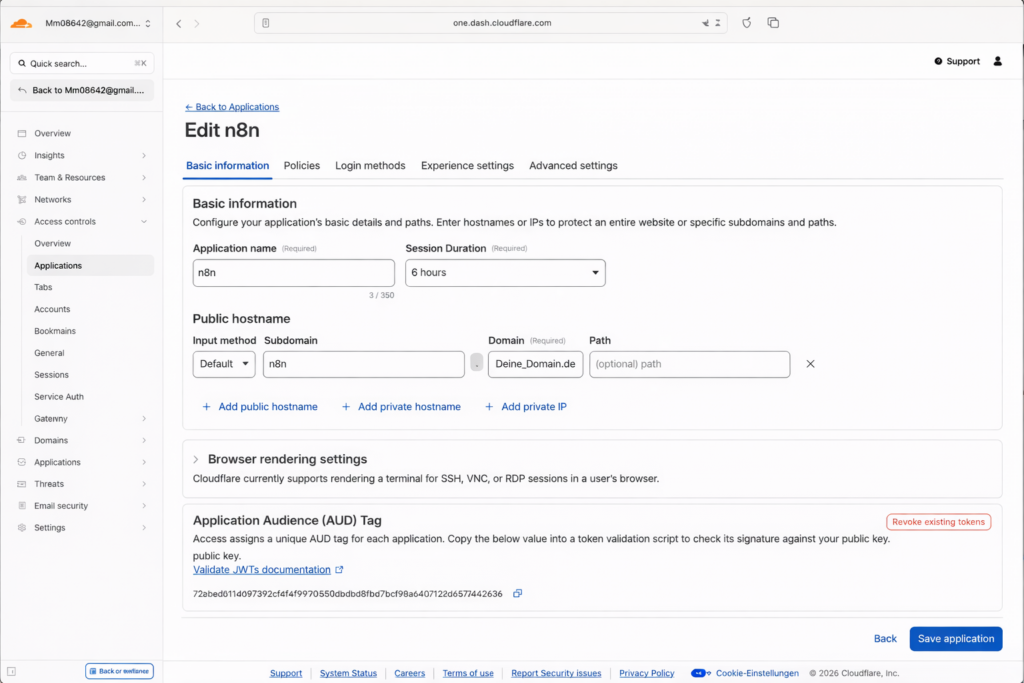

Access Appliction einrichten

Gehe auf der Cloudflare-Plattform zu Account Home -> Zero Trust (nicht im Menü sondern rechts auf der Seite) -> Go to Zero Trust -> Access Control -> Applications -> Add an application -> Typ: Self-hosted

Einstellungen:

- Application Name:

n8n(frei wählbar) - Session Duration: 6 hours (so lange bleibt der Zugang gültig)

- Subdomain:

n8n(wie oben) - Domain: Wähle deine Domain aus

Ulf: Was ist eine Session?“

Tanja: „Eine Session ist wie ein Tagespass. Wenn du dich einmal authentifiziert hast, musst du nicht jedes Mal neu den Code eingeben. Nach 6 Stunden läuft der Pass ab, und du musst dich neu anmelden.“

Anschließend muss Du eine Policy anlegen -> Add a policy

- Policy name:

n8n_zugriff(frei wählbar) - Action:

Allow - Include -> Selectore: eMails (auswählen),

- Value: eMail-Adresse(n) eintragen

Klicke auf Save policy und dann auf Save application

Wichtig: Webhooks ausnehmen

Ulf: „Warte mal, wenn jetzt jeder diesen Code braucht,was ist mit den Webhooks? Die kommen doch von außen?“

Tanja: „Genau das Problem. Wenn Stripe, Telegram oder GitHub einen Webhook an n8n schicken, werden sie von Cloudflare Access blockiert. Die haben ja keine E-Mail-Adresse und können keinen Code eingeben.“

Bernd nickt: „Bei mir hat Stripe dann irgendwann aufgegeben. Dachte, mein Server wär tot.“

Die Lösung: Du legst eine zweite Subdomain an, nur für Webhooks. Die schützt du anders.

Gehe zurück zu Networking → Tunnels, öffne deinen Tunnel und füge eine zweite Route hinzu:

– Subdomain: n8n-webhook

- Domain: Deine Domain

– Type:HTTP

– URL:localhost:5678`

Speichere das. Jetzt ist n8n unter zwei URLs erreichbar:

https://n8n.deine-domain.de(geschützt durch Access, für dich)

–https://n8n-webhook.deine-domain.de(öffentlich zugänglich, für Webhooks)

Ulf: „Ist das nicht unsicher?“

Tanja: „Ein bisschen. Aber die Webhook-URL kennt nur, wer sie von dir bekommt. Und externe Dienste validieren oft ihre eigenen Webhooks, Stripe schickt zum Beispiel eine Signatur mit, die du in n8n prüfen kannst.“

Für die Webhook-URL musst du keine Access Policy anlegen. Oder du legst eine an, die nur den Pfad /webhook/ durchlässt (je nachdem, wie paranoid du bist). In n8n selbst musst du dann bei jedem Webhook-Trigger darauf achten, dass du die Webhook-Subdomain verwendest, also: https://n8n-webhook.deine-domain.de/webhook/...

Der finale Test

Wenn du nun https://n8n.deine-domain.de aufrufst, gelangst du nicht direkt auf den n8n-Login, sondern Cloudflare schiebt eine Cloudflare Access-Seite dazwischen, auf der du eine deiner bei Cloudflare hinterlegten E-Mail-Adressen eingibst. An diese bekommst du dann einen 6-stelligen Code gesendet, den du zur Freigabe benötigst.

Ulf: „Das ist ja wie beim Online-Banking“

Tanja: „Genau, und genau deshalb ist es sicher.“

3 Fazit

Du hast ein n8n, das über das Internet erreichbar ist, ohne offene Ports, ohne manuelle SSL-Zertifikate, ohne dass du deine Router-Konfiguration auch nur angeschaut hast. Cloudflare sitzt als Türsteher davor, filtert Bots, schützt vor DDoS und lässt nur dich rein.

Webhooks funktionieren, externe Dienste können mit n8n sprechen, und du kannst von überall auf deine Automatisierungen zugreifen, vom Café, vom Flughafen, vom Sofa aus.

Das ist der Moment, in dem aus einem lokalen Experiment eine brauchbare Infrastruktur wird. Keine Enterprise-Lösung, klar – aber eine, die zuverlässig läuft, ohne dass du dich jede Woche um irgendwelche Updates oder Sicherheitslücken kümmern musst.

Ulf lehnt sich zurück. „Okay, ich geb’s zu. Das war einfacher, als ich dachte.“

Bernd nickt. „Ich hab immer noch keine Ahnung, was ich da gemacht hab. Aber es läuft.“

Tanja lächelt. „Genau das ist der Punkt.“

Cloudflare macht das Hosting nicht überflüssig. Aber es macht es zugänglich auch für Leute, die keine Systemadministratoren sind, sondern einfach nur Workflows bauen wollen, die funktionieren.

Hast du Verbesserungsvorschläge für diese Anleitung oder foundic.org? Ich freue mich über dein Feedback in den Kommentaren!